Требования к скзи для банков

Обновлено: 07.09.2024

Можно ли вести учет СКЗИ в электронном виде? Какие требования при этом предъявляются?

Требования к учету

После двадцатилетнего юбилея инструкции ФАПСИ №152 требованиями про учет СКЗИ уже никого не удивишь. Кратко: все перемещения СКЗИ между различными организациями — участниками процесса (и даже собственными сотрудниками) должны логироваться. Более подробно процесс учета описан в статье моего коллеги на хабре.

К реализации требований по учету все подходят по разному — кто-то действительно ведет журнал в бумажном виде, кто-то — табличку в excel, которую распечатывает «при необходимости» (за час до прихода проверяющего). В некоторых организациях используются самописные системы учеты, а иногда специализированные продукты.

В статье рассмотрены несколько вариантов ведения журналов учета в электронном виде, а также мнение регулятора на этот счет (читайте до конца).

Варианты оцифровки

Менеджмент безопасности от Imbasoft

Отличный бесплатный вариант для работы в паре с 1С.

X-Control от Spacebit

X-Control — коммерческий продукт, предназначенный специально для тех, кто хочет оцифровать учет СКЗИ. Работа администраторов осуществляется через веб-интерфейс.

На сайте продукта есть маркетинговые материалы, которые наглядно демонстрируют сложности учета.

Жизненный цикл СКЗИ в теории Жизненный цикл СКЗИ на самом деле

Реализация в виде отдельной системы требует множества интеграций: с 1С для актов поступления продуктов на баланс, с AD/УЦ — для учета пользовательских СКЗИ. И тут могут быть свои нюансы. Продукт активно развивается, есть возможность тюнинга под заказчика.

Avanpost PKI от Avanpost

Avanpost PKI — это система управления элементами инфраструктуры открытых ключей. Продукт разрабатывался для связки с удостоверяющим центром и поэтому больше нацелен на пользовательские СКЗИ.

Реализовано множество интеграций — с различными УЦ, производителями токенов, кадровым системами.

В продукте есть шаблоны различных актов, напоминалки об окончании срока действия ключевой информации, а также сертификатов ФСБ. Информацию из базы данных можно распечатать в формате, указанном в инструкции ФАПСИ.

При наличии в организации собственного удостоверяющего центра Avanpost PKI отлично подойдет, чтобы организовать учет СКЗИ. При отсутствии — выглядит довольно громоздким.

Альфа-Док и ИТ-Коннектор

Альфа-Док — продукт для управления процессами ИБ с упором на комплаенс.

Альфа-Док

Он позволяет автоматизировать разработку и актуализацию документации, вести журналы учета СКЗИ, мониторить сроки действия сертификатов ФСБ.

Альфа-Док

ИТ-Коннектор — платформа для поддержки процессов жизненного цикла информационных систем. Особенно это актуально для организаций, которые централизованно приобретают СКЗИ для последующей передачи подведам или предоставляют услуги с СКЗИ своим клиентам. Продукт существенно упрощает работу Органа Криптографической Защиты (ОКЗ) таких организаций.

Реализована система заявок от подведов к головной организации на различные действия с СКЗИ. Журналы учета можно вести в электронном виде, далее экспортировать в формат для печати или подписать электронной подписью.

ИТ-Коннектор

КИТ-Журнал

КИТ-Журнал для меня продукт новый, узнал про него совсем недавно. Разработкой занимается компания КИТ-Дистрибуция из Екатеринбурга. Специализация компании — автоматизация процессов в различных областях, акцент на оцифровку журналов.

КИТ-Журнал

Помимо журналов поддерживаются и другие смежные сценарии. Например, проведение инструктажей пользователей по работе с СКЗИ. Поддержка ЭП — на борту.

Ответ регулятора

Учитывая возраст инструкции ФАПСИ, довольно часто возникают вопросы о возможности ведения журналов учета в электронном виде. Для ясности запросил разъяснение регулятора по этому поводу.

Таким образом, ведение журналов в электронном виде возможно с применением усиленной квалифицированной ЭП. А еще систему, которая реализует учет СКЗИ, нужно бекапить 🙂

Данные требования при желании можно реализовать на любой из указанных выше систем.

17 сентября 2019 года утверждены «Требования к средствам криптографической защиты информации, предназначенным для обеспечения некорректируемой регистрации информации, не содержащей сведений, составляющих государственную тайну». Для получения указанного документа необходимо направлять заявку в 8 Центр ФСБ России, с предоставлением копии лицензии на соответствующий вид деятельности.

- Справочная информация

- Информация о способах связи с ФСБ России

- Информация о способах связи с территориальными органами ФСБ России

- Контактные данные Пограничной службы ФСБ России

- Отделы по административным округам г. Москвы

- Служба и учеба в ФСБ России

- Порядок поступления на службу

- Основания для отказа в зачислении

- Нормативные требования

- Перечень образовательных организаций. Порядок приема

- Социальное обеспечение военнослужащих органов безопасности

- Перечень изданий, на основе материалов Центрального архива ФСБ России

- Нормативные правовые акты

- Информационно-разъяснительные материалы

- Сведения о признании судом недействующими нормативных правовых актов ФСБ России

- Судебный и административный порядок обжалования нормативных правовых актов, решений, действий (бездействия) ФСБ России, её территориальных органов и их должностных лиц

- Единый федеральный список организаций, в том числе иностранных и международных организаций, признанных в соответствии с законодательством Российской Федерации террористическими

- Проекты ведомственных актов

- Заявление участников XVIII Совещания руководителей спецслужб, органов безопасности и правоохранительных органов

- Коммюнике XVIII Совещания руководителей спецслужб, органов безопасности и правоохранительных органов

- Комиссия по сотрудничеству в сфере предварительного следствия при Совете руководителей органов безопасности и специальных служб государств - участников Содружества Независимых Государств

- Комментарии официальных представителей ФСБ

- Комментарии официальных представителей УФСБ

- Выступления руководства

- Интервью и публикации по истории отечественных органов безопасности

- Средства массовой информации о ФСБ России

- История создания

- Краткие биографии руководителей

- Дайджесты книг

- Авторские публикации

- Органы безопасности в годы Великой Отечественной войны

- Юбилей Андропова

- Проект ежемесячного публицистического и литературно-художественного журнала «Пограничник» — «Портрет ветерана Великой Отечественной войны»

- Архивные материалы

- ДИВЕРСИОННО-РАЗВЕДЫВАТЕЛЬНЫЕ ГРУППЫ УНКВД МУРМАНСКОЙ ОБЛАСТИ (1941–1942)

- ДЕЯТЕЛЬНОСТЬ СОВЕТСКИХ ОРГАНОВ БЕЗОПАСНОСТИ ПО ДОКУМЕНТИРОВАНИЮ ПРЕСТУПЛЕНИЙ НЕМЕЦКО-ФАШИСТСКИХ ОККУПАНТОВ

- «ВАРЯГИ» ФЮРЕРА

- Докладная записка № 841/А начальника ГУКР «Смерш» НКО СССР в СНК СССР и НКВД СССР о зверствах японских оккупантов в отношении советских граждан

- РАЗВЕДЫВАТЕЛЬНО-ДИВЕРСИОННАЯ ДЕЯТЕЛЬНОСТЬ УПРАВЛЕНИЯ НКВД СССР ПО ОРЛОВСКОЙ ОБЛАСТИ ЗА ЛИНИЕЙ ФРОНТА. СЕНТЯБРЬ–ОКТЯБРЬ 1941 ГОДА

- Рассекреченные документы о преступлениях частей Вермахта против мирного населения СССР

- ТАЙНЫ ЯПОНСКОЙ “БАРБАРОССЫ”

- ДЕЯТЕЛЬНОСТЬ СОВЕТСКИХ ОРГАНОВ ГОСБЕЗОПАСНОСТИ ПО ДОКУМЕНТИРОВАНИЮ ПРЕСТУПЛЕНИЙ НЕМЕЦКО-ФАШИСТСКИХ ОККУПАНТОВ НА ТЕРРИТОРИИ КАЛИНИНСКОЙ ОБЛАСТИ, РОЗЫСКУ НАЦИСТСКИХ ПРЕСТУПНИКОВ И ИХ ПОСОБНИКОВ

- РАЗВЕДЫВАТЕЛЬНО-ДИВЕРСИОННАЯ ДЕЯТЕЛЬНОСТЬ УПРАВЛЕНИЯ НКВД ПО ТУЛЬСКОЙ ОБЛАСТИ В ГОДЫ ВЕЛИКОЙ ОТЕЧЕСТВЕННОЙ ВОЙНЫ

- О ЗАФРОНТОВОЙ ДЕЯТЕЛЬНОСТИ ОРГАНОВ НКВД – НКГБ СССР В ГОДЫ ВЕЛИКОЙ ОТЕЧЕСТВЕННОЙ ВОЙНЫ

- СЛЕДСТВИЕМ ПО ДЕЛУ УСТАНОВЛЕНО.

- «ФЕЙК» ИЗ ПРОШЛОГО – РАССЕКРЕЧЕННЫЙ АРХИВНЫЙ ДОКУМЕНТ 1945 ГОДА ОТРАЖАЕТ ЭПИЗОД НЕОБЪЯВЛЕННОЙ ИНФОРМАЦИОННОЙ ВОЙНЫ США ПРОТИВ СССР

- ФСБ РОССИИ РАССЕКРЕТИЛА АРХИВНЫЕ ДОКУМЕНТЫ О ПОДВИГАХ ЗАФРОНТОВЫХ АГЕНТОВ ОРГАНОВ ВОЕННОЙ КОНТРРАЗВЕДКИ «СМЕРШ»

- АРХИВНЫЕ ДОКУМЕНТЫ ОРГАНОВ КОНТРРАЗВЕДКИ "СМЕРШ" НКО СССР О ЗВЕРСТВАХ ПОСОБНИКОВ НЕМЕЦКО-ФАШИСТСКИХ ЗАХВАТЧИКОВ В ОРЛОВСКОЙ ОБЛАСТИ В 1942 ГОДУ

- ФСБ РОССИИ РАССЕКРЕТИЛА ДОКУМЕНТЫ ИЗ СЛЕДСТВЕННОГО ДЕЛА НА ЛИЧНОГО ПИЛОТА ГИТЛЕРА ГАНСА БАУРА

- «СМЕРШ»: ВКЛАД В ПОБЕДУ

- Зайцев Федор Федорович

- Коваленко Григорий Яковлевич

- Конохов Сергей Андреевич

- Афонин Александр Андреевич

- Бирюков Леонид Петрович

- Филиков Георгий Яковлевич

- Сапунов Павел Михайлович

- Смирнов Михаил Николаевич

- Князев Валентин Иванович

- Силаев Павел Михайлович

- Субачев Василий Ефимович

- Шелудченко Михаил Емельянович

- Архив премий

- 2008 год

- 2009 год

- 2010 год

- 2011 год

- 2012 год

- 2013 год

- 2014 год

- 2015 год

- 2016 год

- 2017 год

- 2018 год

- 2019 - 2020 гг.

- Видеоматериалы

- Подробная информация

Телефон доверия:

(495) 224-2222 (круглосуточно)107031, г.Москва,

ул.Большая Лубянка, дом 1Версия для печати

© Федеральная служба безопасности Российской Федерации, 1999 - 2022 г. При использовании материалов ссылка на сайт ФСБ России обязательна.

Обращаем внимание на обязательность неукоснительного соблюдения операторами персональных данных требований формуляров на средства криптографической защиты информации (далее — СКЗИ), в частности, на требование, касающееся проведения оценки влияния среды функционирования СКЗИ на выполнение предъявленных к СКЗИ требований.

Проведение работ по оценке влияния среды функционирования СКЗИ на выполнение предъявленных к СКЗИ требований является обязательным условием действия сертификата на СКЗИ, в соответствии с которым СКЗИ обеспечивает заданный уровень информационной безопасности при выполнении требований эксплуатационной документации согласно формуляру на СКЗИ.

В соответствии с Положением о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации, утвержденным приказом ФСБ России от 09.02.2005 № 66 (далее - Положение ПКЗ-2005), оценка влияния аппаратных, программно- аппаратных и программных средств сети (системы) конфиденциальной связи, совместно с которыми предполагается штатное функционирование СКЗИ, на выполнение предъявленных к ним требований осуществляется разработчиком СКЗИ совместно со специализированной организацией.

Результаты исследований оценки влияния аппаратных, программно- аппаратных и программных средств сети (системы) конфиденциальной связи, совместно с которыми предполагается штатное функционирование СКЗИ, на выполнение предъявленных к ним требований, а также опытные образцы СКЗИ и аппаратные, программно-аппаратные и программные средства, необходимые для штатного функционирования СКЗИ, передаются в ФСБ России для проведения экспертизы, по итогам которой утверждается заключение ФСБ России по результатам оценки влияния.

Применение операторами СКЗИ, не имеющего положительного заключения ФСБ России по результатам оценки влияния аппаратных, программно-аппаратных и программных средств, если такое требование установлено в формуляре на это СКЗИ, приводит к нарушению п. 46 Положения ПКЗ-2005 и влечет за собой административную ответственность операторов персональных данных, предусмотренную ч. 6 ст. 13.12. Кодекса Российской Федерации об административных правонарушениях.

- Справочная информация

- Информация о способах связи с ФСБ России

- Информация о способах связи с территориальными органами ФСБ России

- Контактные данные Пограничной службы ФСБ России

- Отделы по административным округам г. Москвы

- Служба и учеба в ФСБ России

- Порядок поступления на службу

- Основания для отказа в зачислении

- Нормативные требования

- Перечень образовательных организаций. Порядок приема

- Социальное обеспечение военнослужащих органов безопасности

- Перечень изданий, на основе материалов Центрального архива ФСБ России

- Нормативные правовые акты

- Информационно-разъяснительные материалы

- Сведения о признании судом недействующими нормативных правовых актов ФСБ России

- Судебный и административный порядок обжалования нормативных правовых актов, решений, действий (бездействия) ФСБ России, её территориальных органов и их должностных лиц

- Единый федеральный список организаций, в том числе иностранных и международных организаций, признанных в соответствии с законодательством Российской Федерации террористическими

- Проекты ведомственных актов

- Заявление участников XVIII Совещания руководителей спецслужб, органов безопасности и правоохранительных органов

- Коммюнике XVIII Совещания руководителей спецслужб, органов безопасности и правоохранительных органов

- Комиссия по сотрудничеству в сфере предварительного следствия при Совете руководителей органов безопасности и специальных служб государств - участников Содружества Независимых Государств

- Комментарии официальных представителей ФСБ

- Комментарии официальных представителей УФСБ

- Выступления руководства

- Интервью и публикации по истории отечественных органов безопасности

- Средства массовой информации о ФСБ России

- История создания

- Краткие биографии руководителей

- Дайджесты книг

- Авторские публикации

- Органы безопасности в годы Великой Отечественной войны

- Юбилей Андропова

- Проект ежемесячного публицистического и литературно-художественного журнала «Пограничник» — «Портрет ветерана Великой Отечественной войны»

- Архивные материалы

- ДИВЕРСИОННО-РАЗВЕДЫВАТЕЛЬНЫЕ ГРУППЫ УНКВД МУРМАНСКОЙ ОБЛАСТИ (1941–1942)

- ДЕЯТЕЛЬНОСТЬ СОВЕТСКИХ ОРГАНОВ БЕЗОПАСНОСТИ ПО ДОКУМЕНТИРОВАНИЮ ПРЕСТУПЛЕНИЙ НЕМЕЦКО-ФАШИСТСКИХ ОККУПАНТОВ

- «ВАРЯГИ» ФЮРЕРА

- Докладная записка № 841/А начальника ГУКР «Смерш» НКО СССР в СНК СССР и НКВД СССР о зверствах японских оккупантов в отношении советских граждан

- РАЗВЕДЫВАТЕЛЬНО-ДИВЕРСИОННАЯ ДЕЯТЕЛЬНОСТЬ УПРАВЛЕНИЯ НКВД СССР ПО ОРЛОВСКОЙ ОБЛАСТИ ЗА ЛИНИЕЙ ФРОНТА. СЕНТЯБРЬ–ОКТЯБРЬ 1941 ГОДА

- Рассекреченные документы о преступлениях частей Вермахта против мирного населения СССР

- ТАЙНЫ ЯПОНСКОЙ “БАРБАРОССЫ”

- ДЕЯТЕЛЬНОСТЬ СОВЕТСКИХ ОРГАНОВ ГОСБЕЗОПАСНОСТИ ПО ДОКУМЕНТИРОВАНИЮ ПРЕСТУПЛЕНИЙ НЕМЕЦКО-ФАШИСТСКИХ ОККУПАНТОВ НА ТЕРРИТОРИИ КАЛИНИНСКОЙ ОБЛАСТИ, РОЗЫСКУ НАЦИСТСКИХ ПРЕСТУПНИКОВ И ИХ ПОСОБНИКОВ

- РАЗВЕДЫВАТЕЛЬНО-ДИВЕРСИОННАЯ ДЕЯТЕЛЬНОСТЬ УПРАВЛЕНИЯ НКВД ПО ТУЛЬСКОЙ ОБЛАСТИ В ГОДЫ ВЕЛИКОЙ ОТЕЧЕСТВЕННОЙ ВОЙНЫ

- О ЗАФРОНТОВОЙ ДЕЯТЕЛЬНОСТИ ОРГАНОВ НКВД – НКГБ СССР В ГОДЫ ВЕЛИКОЙ ОТЕЧЕСТВЕННОЙ ВОЙНЫ

- СЛЕДСТВИЕМ ПО ДЕЛУ УСТАНОВЛЕНО.

- «ФЕЙК» ИЗ ПРОШЛОГО – РАССЕКРЕЧЕННЫЙ АРХИВНЫЙ ДОКУМЕНТ 1945 ГОДА ОТРАЖАЕТ ЭПИЗОД НЕОБЪЯВЛЕННОЙ ИНФОРМАЦИОННОЙ ВОЙНЫ США ПРОТИВ СССР

- ФСБ РОССИИ РАССЕКРЕТИЛА АРХИВНЫЕ ДОКУМЕНТЫ О ПОДВИГАХ ЗАФРОНТОВЫХ АГЕНТОВ ОРГАНОВ ВОЕННОЙ КОНТРРАЗВЕДКИ «СМЕРШ»

- АРХИВНЫЕ ДОКУМЕНТЫ ОРГАНОВ КОНТРРАЗВЕДКИ "СМЕРШ" НКО СССР О ЗВЕРСТВАХ ПОСОБНИКОВ НЕМЕЦКО-ФАШИСТСКИХ ЗАХВАТЧИКОВ В ОРЛОВСКОЙ ОБЛАСТИ В 1942 ГОДУ

- ФСБ РОССИИ РАССЕКРЕТИЛА ДОКУМЕНТЫ ИЗ СЛЕДСТВЕННОГО ДЕЛА НА ЛИЧНОГО ПИЛОТА ГИТЛЕРА ГАНСА БАУРА

- «СМЕРШ»: ВКЛАД В ПОБЕДУ

- Зайцев Федор Федорович

- Коваленко Григорий Яковлевич

- Конохов Сергей Андреевич

- Афонин Александр Андреевич

- Бирюков Леонид Петрович

- Филиков Георгий Яковлевич

- Сапунов Павел Михайлович

- Смирнов Михаил Николаевич

- Князев Валентин Иванович

- Силаев Павел Михайлович

- Субачев Василий Ефимович

- Шелудченко Михаил Емельянович

- Архив премий

- 2008 год

- 2009 год

- 2010 год

- 2011 год

- 2012 год

- 2013 год

- 2014 год

- 2015 год

- 2016 год

- 2017 год

- 2018 год

- 2019 - 2020 гг.

- Видеоматериалы

- Подробная информация

Телефон доверия:

(495) 224-2222 (круглосуточно)107031, г.Москва,

ул.Большая Лубянка, дом 1Версия для печати

© Федеральная служба безопасности Российской Федерации, 1999 - 2022 г. При использовании материалов ссылка на сайт ФСБ России обязательна.

Средствами криптографической защиты информации (СКЗИ) называют специальные программы для шифрования данных. СКЗИ используют в разных сферах, например, для доверенного хранения документов или передачи информации по защищенным каналам связи. В статье рассмотрим только средства, которые нужны для работы с электронной подписью.

Требования к СКЗИ прописаны в специальных ГОСТах, а также Приказе ФСБ №66 от 09.02.2005 года. Какие СКЗИ можно использовать при работе с квалифицированными ЭП, написано в Приказе ФСБ № 796 от 27.12.2011 года. Для работы с неквалифицированными ЭП особых требований нет — пользователь сам может выбирать средства криптозащиты, которые ему подходят.

Чаще всего пользователи используют СКЗИ двух разработчиков — КриптоПро CSP и ViPNet CSP.

СКЗИ не могут работать сами по себе. Для того, чтобы они выполняли свои функции нужна специальная программа-посредник. Это может быть плагин для браузера или локально устанавливаемая программа. Так, чтобы использовать ЭП в сервисах Контура потребуется установить Контур.Плагин. Многие порталы, информационные системы и электронные торговые площадки используют КриптоПро ЭЦП Browser plug-in. Чтобы подписывать электронные документы на компьютере, подойдет программа Криптопро АРМ. А для работы на портале Госуслуг нужно установить специальный плагин.

Для чего нужны СКЗИ при работе с электронными подписями

Без СКЗИ не получится провести ни одно действие с электронной подписью. Так, средства криптозащиты помогут:

Подписывать документы

С помощью закрытого ключа СКЗИ создает электронную подпись и прикрепляет ее к документу вместе с сертификатом проверки.

Проверять подлинность ЭП

Для этого вам понадобятся СКЗИ, документ с электронной подписью, сертификат ключа проверки и программа, которая умеет проверять ЭП, например, Контур.Крипто или КриптоАРМ. Загрузите сертификат и документ в такую программу, и вы узнаете:

- закончился ли срок действия сертификата, которым подписан документ;

- какой удостоверяющий центр выпустил сертификат ЭП;

- соответствует ли ЭП документу, который вы загрузили;

- изменялся ли документ после подписания.

Шифровать и расшифровывать документы

Чтобы защитить документ от посторонних глаз, его можно зашифровать с помощью СКЗИ. Для этого нужно запросить сертификат открытого ключа ЭП получателя. На его основе СКЗИ создадут специальный код и заархивируют документ с помощью криптографических алгоритмов.

Открыть зашифрованный документ сможет только владелец закрытого ключа ЭП получателя и отправителя. Для расшифровки он также использует СКЗИ.

Виды СКЗИ

Программные СКЗИ

Программными называют СКЗИ, которые устанавливаются на компьютер и проводят все действия в его оперативной памяти.

Чаще всего, чтобы работать с программными СКЗИ, нужно купить лицензию. Срок действия лицензии может быть ограниченным, например, на один год, или бессрочным. Некоторые разработчики предлагают бесплатный тестовый период на несколько месяцев. Однако после истечения этого срока вы сможете продолжить работать с СКЗИ только после оплаты лицензии.

Если вы используете ЭП на нескольких компьютерах, придется приобрести несколько лицензий на СКЗИ для каждого рабочего места.

Аппаратные СКЗИ

Такие СКЗИ встраиваются в специальное устройство, например, токен, и считаются более безопасными. Все операции они проводят в памяти устройства и закрытый ключ сертификата ЭП не попадает в память компьютера.

Работать с аппаратными СКЗИ проще — их не нужно устанавливать на компьютер и покупать лицензию. Программа уже предустановлена в устройство и вы сможете сразу ее использовать. При этом СКЗИ не привязана к определенной электронной подписи. Так, после окончания действия ЭП вы можете удалить ее и загрузить на устройство новую. СКЗИ переустанавливать не нужно — они продолжат работу и с новой подписью.

Наши электронные подписи работают с СКЗИ, которые отвечают всем требованиям законодательства. Вам не нужно самостоятельно искать лицензию. Просто выберите вид СКЗИ, который вам подходит, при оформлении заявки на подпись.

![]()

В этом посте собраны самые

больныечастые вопросы, которыми задаемся мы в «Ростелеком-Солар» и которые задают наши коллеги по цеху. Мы постарались найти на них ответы. Надеемся, будет интересно и полезно.Внимание, материал не является истиной в последней инстанции. Ответить точно на конкретный запрос может только регулятор.

Вопросы про лицензирование

Как найти грань между техническим обслуживанием СКЗИ и, например, выработкой ключевой информации?

- Все, что описано в эксплуатационной документации, в том числе и выработка ключевой информации, является техническим обслуживанием.

Можно ли отдать на аутсорсинг работы по обслуживанию СКЗИ в организации?

- Можно. Но у аутсорсинговой компании должны быть соответствующие пункты лицензии на «работы по обслуживанию шифровальных (криптографических) средств, предусмотренные технической и эксплуатационной документацией на эти средства (за исключением случая, если указанные работы проводятся для обеспечения собственных нужд юридического лица или индивидуального предпринимателя)». Этого требует постановление правительства N 313 от 16.04.2012.

Вопросы про журнал учета

Можно ли вести журнал учета СКЗИ/КД в электронном виде?

- Да. Некоторые организации уже так делают. При этом не стоит забывать про правила электронного документооборота, например, про использование квалифицированной электронной подписи.

Как организовать учет большого количества СКЗИ?

- Основной совет: каждое действие надо сопровождать актом и в журнале указывать его реквизиты. Не надо пытаться обеспечить всех участников доступом к журналу – территориально распределенные компании могут выдохнуть. Много и подробно о ведении учета журнала СКЗИ можете прочитать в этом посте.

Как вести поэкземплярный учет СКЗИ в мобильных и веб-приложениях?

- При скачивании учет СКЗИ обеспечивается тем, кто его распространяет, то есть разработчиком или вендором. Чтобы загрузить CSP, на сайте вендора нужно заполнить форму с ФИО и контактной информацией. Далее вы получаете ссылку на дистрибутив и серийник, а после регистрации – регистрационный номер СКЗИ. Все эти данные фиксируются у вендора, который распространяет СКЗИ, а у пользователя остается формуляр с серийным и регистрационным номерами. Подробнее этот процесс описан тут. Аналогичная схема действует и для корпоративного приложения или портала.

Могут ли всевозможные акты подписываться одним лицом – исполнителем, или обязательно комиссией, утвержденной приказом руководителя?

- Четкого количества лиц, подписывающих акт, текущая нормативно-правовая база не определяет. Но, чтобы исключить возможные претензии со стороны ФСБ, лучше подписывать акты коллегиально. Вот, что пишут на одном из профильных ресурсов: «Акты составляются коллегиально (должно быть не менее двух составителей). Нередко акты составляются специально создаваемыми комиссиями, состав которых утверждается распорядительным документом руководителя данной организации, вышестоящей организации или органа управления, осуществляющего контрольные, надзорные или иные функции. Акты могут составляться и постоянно действующими комиссиями на регулярной основе».

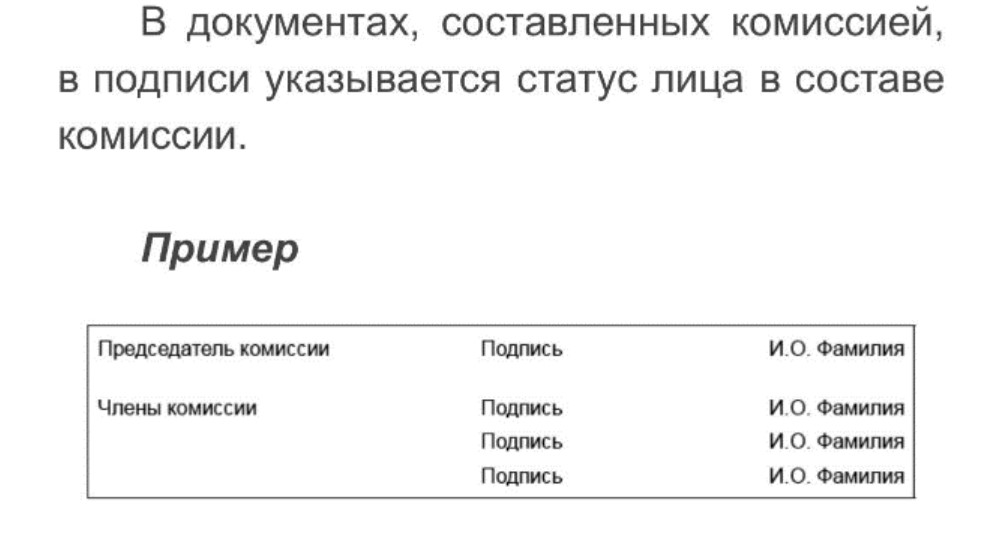

Если подходить более формально, то в ГОСТ Р 7.0.97-2016 есть пример:

![]()

Вопросы про ОКЗИ

В соответствии с п. 6 Инструкции № 152 ФАПСИ получается, что орган криптографической защиты информации (ОКЗИ) может быть создан только лицензиатом ФАПСИ. Значит ли это, что ОКЗИ может быть создан только у лицензиата ФСБ (как правопреемника ФАПСИ), а у всех остальных вместо этого назначается ответственное лицо?

- При создании и эксплуатации ОКЗИ появляются лицензируемые виды деятельности, поэтому право на его создание есть исключительно у лицензиата ФСБ. Правда, отсутствие ОКЗИ не освобождает от учета СКЗИ и ведения множества журналов, предусмотренных приказом ФАПСИ и эксплуатационной документацией к криптографическому оборудованию.

Можно ли самостоятельно обучить пользователей СКЗИ и как это оформить?

- Формально обучающие материалы должен разработать лицензиат ФСБ. Но самостоятельно проводить внутреннее обучение своих сотрудников на основе данных материалов может любая организация.

Есть ли какие-либо требования к сотрудникам, которые входят в ОКЗИ?

- Есть. Они должны пройти внутреннее обучение с тестированием. Сделать это можно в лицензированном учебном центре. Также им нужно ознакомиться с инструкцией пользователя СКЗИ под подпись.

Ответственный за защиту информации и ответственный за СКЗИ – это одно и то же?

- Не обязательно. Даже лучше, если эти роли выполняются разными лицами. Например, за администрирование средств защиты (антивирус, межсетевой экран и т.п.) отвечает администратор ИБ. А за администрирование и учет средств криптографической защиты – ответственный за СКЗИ. Как показывает практика согласования моделей нарушителей с ФСБ, регулятор просит данные роли не совмещать, хотя формального запрета на это нет. Но, гипотетически, такой запрет может встречаться в правилах эксплуатации на отдельные СКЗИ.

Другие вопросы

Если на компьютере установлено СКЗИ, является ли место, где он расположен спецпомещением? Как быть с сотрудниками, работающими удаленно с использованием СКЗИ (VPN)? Как опечатать помещение, где они работают?

- Строго говоря, по инструкции № 152 ФАПСИ, это спецпомещение. А, значит, к нему должны применяться меры, описанные в правилах пользования на конкретное СКЗИ. Причем требования должны выполняться как на территории организации, так и в отношении сотрудников, работающих удаленно.

В какой степени сейчас реализованы в СКЗИ квантовые технологии? Насколько они актуальны?

- У многих производителей уже есть решения ГОСТ VPN с использованием квантового распределения ключей. Но сертификаты соответствия ФСБ на данные изделия пока не получены, так как требования еще не утверждены.

Может ли Спецсвязь перевозить СКЗИ?

- Приказ ФАПСИ № 152 гласит, что СКЗИ и ключевые документы могут доставляться «фельдъегерской (в том числе ведомственной) связью или со специально выделенными нарочными из числа сотрудников органа криптографической защиты или пользователей СКЗИ, для которых они предназначены, при соблюдении мер, исключающих бесконтрольный доступ к ним во время доставки».

Существует две ключевых организации, осуществляющие доставку СКЗИ:

Государственная фельдъегерская служба (ГФС)

Главный центр специальной связи (ФГУП ГЦСС)

ФГУП ГЦСС (Спецсвязь) – это организация подведомственная Минкомсвязи. Согласно постановлению правительства от 15 декабря 1994 года N 1379-68, ФГУП ГЦСС, в частности, осуществляет прием и доставку корреспонденции и грузов, содержащих сведения и материалы, относящиеся к государственной, служебной и иной охраняемой законом тайне. ФГУП ГЦСС уполномочено осуществлять перевозку СКЗИ, в том числе для юридических лиц. Подробнее о доставке СКЗИ рассуждаем вот здесь.

И напоследок – крик души. Нужен ли единый протокол и алгоритм шифрования?

- Алгоритмы шифрования зафиксированы в государственных стандартах (ГОСТ) и одинаковы у всех производителей (за исключением незначительных деталей).

А вот несовместимость сетевых протоколов различных производителей – это действительно боль. Но определенные шаги в сторону стандартизации уже сделаны. Например:

«С-Терра СиЭсПи», «Крипто Про», «Элвис-Плюс» используются IPsec в соответствии с RFC.

«Код Безопасности» планирует переход с проприетарного алгоритма на IPsec в своих следующих версиях.

«ИнфоТеКС» сделал описание собственного проприетарного протокола публичным в виде рекомендаций по стандартизации.

Для ГОСТ TLS и ЭП совместимость доступна уже сейчас. А работы по совместимости реализации различных производителей сейчас активно ведет технический комитет по стандартизации «Криптографическая защита информации» (ТК 26).

Автор статьи

Читайте также: