Антифишинг банковских карт что это

Обновлено: 04.05.2024

Не секрет, что некоторые сайты в интернете представляют опасность. Угрозы могут быть самые разные: от относительно безобидных вредоносных программ до таких, которые дают злоумышленникам доступ к вашему компьютеру. Мы уже писали о мошенниках, использующих имя Яндекса для обмана пользователей, а сегодня открываем серию публикаций о безопасности в интернете. В постах с тегом «безопасность» в блоге Яндекса будут публиковаться полезные рассказы о том, как избежать уловок злоумышленников и оградить себя от наиболее распространённых угроз.

Интернет вызывает большой интерес у мошенников — в интернете люди совершают банковские операции, пользуются электронными платёжными сервисами, обмениваются конфиденциальной информацией. Естественно, возможность получить контроль над чужим банковским счётом или аккаунтом в социальной сети привлекает злоумышленников, и часто они просто выманивают нужную информацию у доверчивых пользователей. Такой вид интернет-мошенничества называется фишинг, и именно о нём мы хотим сегодня рассказать.

Мошенники маскируют фишинговые письма под официальные в расчёте на то, что пользователь не будет внимательно их изучать. Цель мошенников — втереться в доверие, заставить пользователя перейти по ссылке в письме на фишинговый сайт и ввести там конфиденциальные данные. Как правило, фишинговые сайты являются точной копией настоящих. Поэтому, когда людей просят ввести личные данные на таком сайте, они обычно не задумываются. Если пользователь попадается на крючок, информация оказывается у мошенников. Они могут использовать её для рассылки спама, кражи аккаунта в социальной сети или денег с банковского счёта.

Проще всего определить фишинговый сайт по его адресу. Например, обратите внимание на адреса этих фишинговых сайтов, которые выглядят как сайты сервисов Яндекса:

Чтобы избежать неприятностей, необходимо принимать разумные меры предосторожности. Если вы получили по электронной почте письмо, в котором вам предлагают перейти по какой-то ссылке и ввести личные данные, обратите внимание на следующие детали:

Обращение в письме. Если банк или организация, услугами которой вы пользуетесь, обращается к вам «Уважаемый клиент», высока вероятность того, что письмо фишинговое. Банки и другие организации знают, как зовут их клиентов.

Ещё один популярный способ заманить пользователя на фишинговый сайт — рекламные блоки или всплывающие баннеры. Чаще всего по клику на них пользователь попадает на сайт, где его просят ввести номер телефона для проверки или подтверждения чего-либо. Описание причины такой «проверки» на сайте может быть разным. Например, «докажите, что вы не робот», «получите деньги на счёт» или «вы выиграли приз, введите номер для связи». После ввода номера и SMS-подтверждения пользователь оказывается подписан на платную рассылку или услугу, за которую с его счёта снимаются деньги.

Чтобы не попасться на уловки мошенников, стоит очень внимательно относиться к просьбам ввести ваш логин, пароль, номер телефона и другие личные данные где бы то ни было. Делать это можно лишь при полной уверенности в безопасности и необходимости операции. Например, в ситуации, когда вы восстанавливаете забытый пароль или настраиваете SMS-уведомления на каком-либо сервисе. Если вы перешли на сайт по ссылке из письма, прежде чем вводить данные, проверьте, совпадает ли адрес сайта с официальным сайтом организации — нет ли в нём опечаток.

Средства борьбы с фишингом предусмотрены во многих программах: браузерах, почтовых клиентах, антивирусах. Некоторые сайты блокируют переход по фишинговым ссылкам, а антиспам-фильтры крупнейших почтовых сервисов неплохо умеют распознавать фишинговые письма. Антивирус, который обязательно должен быть установлен на компьютере, также способен заблокировать фишинговую атаку.

Однако полагаться исключительно на программы не стоит. Самый надёжный залог вашей безопасности — это внимательность. Даже опытные пользователи часто игнорируют предупреждения браузера или антивируса, принимая их за стандартные отписки или чрезмерную осторожность компьютера (пусть иногда это так и есть). Никто ведь не читает лицензионных соглашений при установке игр и программ, и мошенники успешно пользуются привычкой пользователя пролистывать скучную информацию. Будьте внимательны.

Арина Банникова, аналитик отдела безопасного поиска

Фишинг-атаки можно назвать преступлением XXI века. Средства массовой информации ежедневно публикуют списки организаций, чьи клиенты подверглись фишинговым атакам. Средства phishing-мошенничества с каждым днем продолжают расти не только количественно, но и качественно. В то время как спам только отвлекает получателей от работы, фишинг зачастую ведет к реальным финансовым потерям. Угроза вполне серьезная, так почему же люди до сих пор не научились ее избегать?

Почему фишинг работает?

Есть масса способов сыграть на доверии пользователя

Причин, по которым онлайн-мошенничество работает, на самом деле достаточно много. Начать следует с того, что преступники достаточно умело играют на психологии своих жертв: есть масса способов обмануть пользователя, и все они идут в ход.

Например, можно заманить его обещанием какой-нибудь халявы — надо ли говорить, что это вполне эффективный вариант, ведь любители «бесплатного сыра» всегда найдутся. Также можно сыграть на ажиотаже, возникшем вокруг какой-то темы. Хорошим примером в этом отношении может служить целая эпидемия сетевого мошенничества, связанная с прошедшим недавно чемпионатом мира по футболу.

Например, летом 2014 года был обнаружен фишинговый сайт, имитировавший сайт FIFA, на котором пользователю предлагалось подписать петицию в защиту Луиса Альберто Суареса, нападающего национальной сборной Уругвая. Чтобы подписать петицию, пользователю необходимо было заполнить форму, введя в нее свое имя, страну проживания, номер мобильного телефона и адрес электронной почты.

Другой мошеннический сайт предлагал посетителям скачать электронный билет на чемпионат. На самом деле вместо билета пользователь получал банковского троянца — пробравшись в систему, зловред перехватывал личные данные, прежде всего финансового характера.

Из 600 миллионов зафиксированных «Касперским» попыток захода на фишинговые сайты 22% — поддельные страницы Facebook

Tweet

Для тех, кому в детстве родители все-таки объяснили, что заманчивым обещаниям незнакомцев доверять не стоит, у фишеров есть другой инструмент — рассылки от лица друзей жертвы. Например, в социальных сетях. По данным «Лаборатории Касперского», в 2013 году у пользователей наших продуктов более 35% всех срабатываний компонента «Антифишинг» пришлось на фишинговые страницы, имитирующие страницы социальных сетей. Из 600 миллионов зафиксированных нами попыток захода пользователей на фишинговые сайты 22% случаев пришлись на страницы, имитирующие Facebook.

Еще один эффективный метод — застать жертву врасплох и запугать. Например, угрозой блокировки учетной записи или даже банковской карты. В связи с этим уместно будет упомянуть «вишинг» (голосовой фишинг, то есть фишинг по телефону). Не всем людям просто сориентироваться и отказать напористому «сотруднику отдела безопасности банка», требующему сообщить данные карточки для предотвращения ее блокировки.

Технически фишинг постоянно совершенствуется

Немалую роль в том, что многие люди становятся жертвами онлайн-мошенников, играет тот факт, что с технической точки зрения инструменты фишинга постоянно изменяются и становятся все более и более изощренными.

При этом следует иметь в виду, что в случае фишинга киберпреступнику совсем не обязательно проникать в систему вашего устройства. Поэтому «врожденной» защиты от фишинга нет ни у одной платформы — это по-настоящему универсальная угроза.

Для преступников это по-настоящему прибыльно

Но в первую очередь популярность фишинга растет потому, что это действительно выгодный вид преступной деятельности. Инструменты существуют и сравнительно легко доступны, охват чрезвычайно широк, в том числе и в социальных сетях (помните — 600 миллионов переходов!), большинство действий фишеров полностью автоматизировано.

Поэтому даже при небольшом проценте попавшихся мошенники могут вполне прилично зарабатывать. Причем, поскольку в большинстве случаев охота идет за банковскими данными, для монетизации даже не надо придумывать какие-то сложные схемы.

Поэтому не следует думать, что единственная информация, которую необходимо защищать от мошенников, — это данные банковских карт и платежных систем. Многие фишеры будут вполне удовлетворены и доступом к вашей учетной записи в социальной сети или почтовом сервисе.

Как уберечься от фишинга?

Что предложить пользователям в качестве инструмента противодействия мошенникам? Прежде всего, естественно, здравый смысл.

В первую очередь следует сохранять спокойствие и не поддаваться на провокации — это одинаково полезно и в случае онлайн-мошенничества, и в случае «вишинга». Необходимо как следует проверять все ссылки и сайты, на которые эти ссылки ведут.

Если вы получили подозрительную ссылку от коллеги или друга, прежде чем по ней перейти, стоит убедиться, что на другом конце провода именно тот, кто должен там быть. В случае «вишинга» также полезно помнить о том, что данные, например, банковской карты ни один настоящий сотрудник банка просто не вправе у вас потребовать.

В идеале на сайты, требующие ввода личных данных, ходить по ссылкам вообще не стоит — лучше набрать адрес вручную. Разумеется, посещение подобных ресурсов должно осуществляться через надежные устройства и сети.

Не забудьте использовать и регулярно обновлять антивирусные продукты, особенно если они представляют вам и антифишинговые решения. Например, модуль «Антифишинг», встроенный в Kaspersky Internet Security, умеет не только сверяться со списком уже известных мошеннических сайтов, но и опознавать потенциально опасные по более чем 200 критериям.

Лишиться денег из-за мошенничества с кредитной картой ― проще простого. Избегать проблем надо на всех этапах ― от выбора карты до проведения платежей за границей. В этом поможет наше простое руководство.

В свете последних новостей о серьезных утечках персональных данных в крупных розничных сетях и постоянного риска оказаться жертвой интернет-мошенников у вас может возникнуть мысль: а стоит ли вообще использовать кредитную карту? Конечно, стоит! Как бы то ни было, все равно пользоваться картой намного безопаснее, чем таскать в кармане большую сумму денег, а что касается онлайн-покупок, будь то просто приложение для смартфона или автомобиль, достойных альтернатив практически нет. Поэтому кредитка — это весьма полезная штука, несмотря на некоторые проблемы, связанные с безопасностью. Надо просто убедиться в том, что ваш «виртуальный карман» не раскрыт достаточно широко, чтобы злоумышленники смогли этим воспользоваться. Для этого мы предлагаем простые советы и план действий.

Выбираем правильную карту

На рынке банковских карт нет универсального решения, которое бы подошло всем. Есть много платежных систем: AmEx, MasterCard, Visa, UnionPay, не считая множества локальных систем. Существуют кредитные и дебетовые карты, которые на некоторых рынках весьма отличаются друг от друга. Можно использовать две, три и более карты в зависимости от случая, и каждая из них будет иметь собственные возможности обеспечения безопасности. В основном кредитные карты отличаются более высоким уровнем защиты. Для них банки используют более строгие процедуры проверки транзакций. Во многих странах кредитки застрахованы, и мошеннические транзакции не оплачиваются владельцем карты. Более того, во многих странах преступники предпочитают не связываться с кредитками из-за более высокой вероятности уголовного преследования. Но при всем этом не стоит считать, что владельцу кредитки ничего не угрожает и можно забыть о простых правилах, выполнение которых необходимо для обеспечения безопасности.

Кредитные карты часто лучше защищены, и преступники порой предпочитают не связываться с ними. Но это не полная гарантия безопасности, нельзя полностью забыть о мерах предосторожности.

При выборе типа платежной системы стоит учесть, где вы будете использовать карту. Существует множество «глобальных» систем, но только MasterCard и Visa в настоящее время работают практически в любой стране без существенных «белых пятен». Для европейцев или тех, кто часто путешествует по Европе, лучшим выбором, вероятно, будет MasterCard, так как некоторые банкоматы в Европе принимают только MasterCard. Заметным исключением является Китай (местные регуляторы довольно строги к зарубежным платежным системам, и для Китая лучшим вариантом, конечно, станет UnionPay), а также города, в которых проводятся Олимпийские игры (во время Олимпийских игр официальные продавцы принимают только Visa). Что еще важно — так это то, что MasterCard и Visa отличаются большей степенью безопасности и используют более передовые технологии. Кроме того, они являются проводниками новых подходов к обеспечению безопасности в целых отраслях.

Хотя наиболее значительными факторами при выборе карточки, вероятно, окажутся стоимость обслуживания и спецпредложения банка, нужно также учесть и степень безопасности. Для этого можно проверить раздел «Рекомендации по безопасности» на сайте банка-эмитента. Конечно, там будут приведены типовые рекомендации — например, «не давайте карту третьим лицам», но при этом можно найти и полезные советы и решения, которые предлагает тот или иной банк. Вот наш список полезных подсказок для обеспечения более высокой степени защиты вашей карты.

Что повышает безопасность карты

- 3DSecure. Данная функция повышает безопасность онлайн-транзакций. Эта технология более известна под брендами платежных систем (Verified by Visa, MasterCard SecureCode, AmEx SafeKey и т.п.), но принцип один и тот же: банк и платежная система подтверждают каждую транзакцию через вас. Типичная схема совершения платежа имеет два этапа. Сперва вы вводите информацию о кредитной карте на сайте продавца (или на сайте процессингового центра), а затем вас перенаправляют на специальную веб-страницу вашего банка, где вы должны подтвердить покупку, введя специальный пароль. В некоторых случаях это только второстепенный постоянный пароль (который не так уж и безопасен), но в более современных системах покупатель должен ввести одноразовый пароль, который присылается банком в SMS (он обладает очень высокой степенью защиты и предотвращает вероятность фишинга). Мы рекомендуем воспользоваться этой возможностью при использовании карты для онлайн-платежей.

- Виртуальные карты. Еще одним способом предотвратить онлайн-мошенничество является использование виртуальной карты, которая доступна только для совершения онлайн-покупок и не имеет физического носителя. Ее можно автоматически выпустить через онлайн-банк. Это может быть как второстепенная карта, привязанная к другой карте, так и отдельная карта. В первом случае карта используется для совершения только одной покупки, затем она блокируется. Во втором случае картой можно управлять через онлайн-банк, что позволяет балансировать безопасность и удобство использования. При использовании виртуальной карты возможны следующие меры безопасности: установление ограничений на списывание средств (в день или в месяц или же установление максимальной суммы списания), регулярный перевыпуск карты (раз в месяц, в неделю или даже ежедневно — по необходимости), поддержание минимального баланса (то есть вам придется вручную пополнять баланс карты при каждой покупке).

- NFC. Конечно, это не совсем относится к сфере безопасности, но технология ближней бесконтактной связи (Near Field Communication, или NFC), в банковской сфере более известная под брендами платежных систем (MasterCard PayPass, Visa PayWave), — стандарт беспроводной связи, который позволяет двум устройствам обмениваться информацией при непродолжительном соприкосновении. NFC-чип очень мал и может быть внедрен в кредитную карту в дополнение к магнитной полосе и EMV-чипу. Чтобы совершить платеж при помощи NFC, нужно дотронуться картой до терминала, и при этом даже необязательно вытаскивать ее из кошелька. Это увеличивает степень безопасности платежа, так как необходимости показывать карту или отдавать ее в третьи руки нет. Также меньше вероятность того, что вы забудете карту на кассе. Однако использование NFC в банковской сфере — достаточно новое явление, а так как это беспроводная технология (хотя и ближнего радиуса действия — всего несколько сантиметров), она может быть подвержена пока еще не изученным угрозам. Поэтому мы рекомендуем использовать карты с поддержкой NFC для небольших покупок, в случае которых бесконтактный платеж будет наиболее удобен: проезд в общественном транспорте, заправки, предприятия быстрого питания, парковки и т.п.

Простые правила безопасности

Итак, вы определились с банком и типом карты и, надеемся, подключили все возможные опции обеспечения безопасности. Использование чипированных карт, технологии 3D Secure и SMS-уведомлений значительно повышает безопасность платежей как онлайн, так и в обычном магазине. Но данные меры эффективны только в том случае, если вы следуете этим простым рекомендациям:

Если у вас есть свои советы по обеспечению безопасности кредитных карт, расскажите нам о них в комментариях!

Фишинг (англ. phishing, от fishing — рыбная ловля, выуживание и password — пароль) — вид интернет-мошенничества, цель которого — получить идентификационные данные пользователей. Сюда относятся кражи паролей, номеров кредитных карт, банковских счетов и другой конфиденциальной информации.

Фишинг представляет собой пришедшие на почту поддельные уведомления от банков, провайдеров, платежных систем и других организаций о том, что по какой-либо причине получателю срочно нужно передать / обновить личные данные. Причины могут называться различные. Это может быть утеря данных, поломка в системе и прочее.

Рис. 1. Пример фишингового письма с требованием (ради обеспечения дополнительной безопасности)

пройти по ссылке и обновить свои данные в системе Federal Credit Union.

Фишинговые сайты, как правило, живут недолго (в среднем — 5 дней). Так как анти-фишинговые фильтры довольно быстро получают информацию о новых угрозах, фишерам приходится регистрировать все новые и новые сайты. Внешний же вид их остается неизменен — он совпадает с официальным сайтом, под который пытаются подделать свой сайт мошенники.

Зайдя на поддельный сайт, пользователь вводит в соответствующие строки свой логин и пароль, а далее аферисты получают доступ в лучшем случае к его почтовому ящику, в худшем — к электронному счету. Но не все фишеры сами обналичивают счета жертв. Дело в том, что обналичивание счетов сложно осуществить практически, к тому же человека, который занимается обналичиванием, легче засечь и привлечь мошенников к ответственности. Поэтому, добыв персональные данные, некоторые фишеры продают их другим мошенникам, у которых, в свою очередь, есть отработанные схемы снятия денег со счетов.

Наиболее частые жертвы фишинга — банки, электронные платежные системы, аукционы.

Наиболее частые жертвы фишинга — банки, электронные платежные системы, аукционы. То есть мошенников интересуют те персональные данные, которые дают доступ к деньгам. Но не только. Также популярна кража личных данных от электронной почты — эти данные могут пригодиться тем, кто рассылает вирусы или создает зомби-сети.

Характерной особенностью фишинговых писем является очень высокое качество подделки. Адресат получает письмо с логотипами банка / сайта / провайдера, выглядящее в точности так же, как настоящее. Ничего не подозревающий пользователь переходит по ссыке «Перейти на сайт и залогиниться», но попадает на самом деле не на официальный сайт, а на фишерский его аналог, выполненный с высочайшей точностью.

Еще одной хитростью фишеров являются ссылки, очень похожие на URL оригинальных сайтов. Ведь достаточно наблюдательный пользователь может обратить внимание на то, что в командной строке браузера высвечивается ссылка, совершенно отличная от легитимного сайта. Такие «левые» ссылки тоже встречаются, но рассчитаны они на менее искушенного пользователя. Часто они начинаются с IP-адреса, хотя известно, что настоящие солидные компании давно не используют подобные ссылки.

Также в самом теле письма может высвечиваться ссылка на легитимный сайт, но реальный URL, на который она ссылается, будет другим. Бдительность пользователя притупляется еще тем, что в письме может быть несколько второстепенных ссылок, ведущих на официальный сайт, но основная ссылка, по которой пользователю надо пройти и залогиниться, ведет на сайт мошенников.

Рис. 2. Пример фишингового письма (подделка под уведомление интернет-аукциона Ebay)

со множеством ссылок, только одна из которых введет на сайт мошенников.

Иногда личные данные предлагается ввести прямо в письме. Надо помнить, что никакой банк (либо другая организация, запрашивающая конфиденциальную информацию) не будет этого делать подобным образом.

Рис. 3. Пример фишингового письма (подделка под уведомление online-банка Barclays,

где непосредственно в теле письма пользователь должен ввести свои данные).

Технологии фишеров совершенствуются. Так, появилось сопряженное с фишингом понятие — фарминг.

Технологии фишеров совершенствуются. Так, появилось сопряженное с фишингом понятие — фарминг. Это тоже мошенничество, ставящее целью получить персональные данные пользователей, но не через почту, а прямо через официальные веб-сайты. Фармеры заменяют на серверах DNS цифровые адреса легитимных веб-сайтов на адреса поддельных, в результате чего пользователи перенаправляются на сайты мошенников. Этот вид мошенничества еще опасней, так как заметить подделку практически невозможно.

Наиболее популярные фишерские мишени — аукцион Ebay и платежная система PayPal. Также страдают различные банки по всему миру. Атаки фишеров бывают случайными и целевыми. В первом случае атака производится «наобум». Атакуются наиболее крупные и популярные объекты — такие как аукцион Ebay — так как вероятность того, что случайный получатель имеет там учетную запись, довольно высока. Во втором случае мошенники узнают, каким именно банком, платежной системой, провайдером, сайтом пользуется адресат. Этот способ более сложен и затратен для фишеров, зато больше шансов, что жертва купится на провокацию.

Воровство конфиденциальных данных — не единственная опасность, поджидающая пользователя при нажатии на фишерскую ссылку. Зачастую, следуя по ней, можно получить программу-шпиона, кейлоггер или троян. Так что если даже у вас нет счета, которым мошенники могли бы воспользоваться, нельзя чувствовать себя в полной безопасности.

Согласно данным Gartner, в США в 2006 году ущерб, нанесенный одной жертве фишинга, в среднем составил 1244 долларов США. В 2005 году эта сумма не превышала 257 долларов, что свидетельствует о невероятном успехе фишеров. В России ситуация несколько иная. Из-за того, что у нас электронные платежные системы пока не столь распространены, как на Западе, ущерб от фишинга не столь велик. Но с распространением в России электронных платежных систем доля фишинга в общем почтовом потоке возрастет, и, соответственно, возрастет и ущерб от него. Так что, хотя данная проблема в России не стоит еще столь остро, готовиться к ней надо уже сейчас.

Успеху фишинг-афер способствует низкий уровень осведомленности пользователей о правилах работы компаний, от имени которых действуют преступники. И хотя на многих сайтах, требующих конфиденциальной информации, опубликованы специальные предупреждения о том, что они никогда не просят сообщать свои конфиденциальные данные в письмах, пользователи продолжают слать свои пароли мошенникам. Поэтому несколько лет назад была создана Anti-Phishing Working Group (APWG) — группа по борьбе с фишингом, в которую входят как компании-«мишени» фишеров, так и компании, разрабатывающие анти-фишинговый/анти-спамерский софт. В рамках деятельности APWG проводятся ознакомительные мероприятия для пользователей, также члены APWG информируют друг друга о новых фишерских сайтах и угрозах. Сейчас APWG насчитывает более 2500 участников, среди которых есть крупнейшие мировые банки и ведущие IT-компании. Так что, по оптимистическим прогнозам, через некоторое время пользователи научатся остерегаться фишерских сайтов, как в свое время научились с опаской относиться к письмам с вложениями от неизвестных адресатов. Пока же основной защитой от фишинга остаются спам-фильтры.

Публикации на схожие темы

Атаки, использующие доверенную корпоративную инфраструктуру для кражи учетных данных в сетях АСУ

Злоумышленники, специализирующиеся на воровстве паролей, номеров банковских карт и прочей личной информации, появились еще в прошлом веке и с тех пор их число только растет. Согласно отчету Лаборатории Касперского, от 9% до 13% их пользователей в России сталкиваются с фишингом. Ежегодно в мире фишинг и другие формы кражи личных данных наносят ущерб в $5 млрд, согласно оценкам Microsoft. Это в целом соответствует нашим наблюдениям и объясняет, почему в любом более-менее популярном браузере есть защита от фишинга, основанная на «черных списках». В Яндекс.Браузере она тоже есть. Казалось бы, зачем изобретать что-то еще?

Safe Browsing

Самое очевидное решение для защиты пользователей – это использование готовой базы со списком фишинг-сайтов. Проверяем по «черному списку» посещаемые страницы и предупреждаем, если нашлось совпадение. На этой идее и основана защита с использованием технологии Safe Browsing, которая работает в Яндекс.Браузере с момента его появления.

Немного о том, как это работает. В Браузере регулярно обновляется список плохих сайтов весом в несколько мегабайт. На самом деле опасных сайтов очень много, а степень сжатия ограничена, поэтому вместо явных адресов локально храним лишь префиксы (т.е. начальная часть) их хэшей. Посещаемые сайты проверяем по локальной базе. Если нашли совпадение, то префикс отправляем на сервер, в ответ получаем полные хэши, перепроверяем, если и здесь совпадение, то показываем предупреждение. Цепочка выглядит длинной, но работает за доли секунды, не плодит запросы и, что наиболее важно, защищает пользователя.

Списки Safe Browsing пополняются с помощью поисковых и антивирусных технологий Яндекса, детали которых раскрывать по понятным причинам не стоит. Однако сторонние разработчики тоже могут воспользоваться результатами в своих продуктах (в том числе в браузерах) с помощью нашего Safe Browsing API.

Защита с помощью списков плохих сайтов (будь то Safe Browsing Яндекса, Гугла или другие аналоги) долгое время была единственным применяемым способом в браузерной индустрии. Проблема в том, что современные фишеры уже не такие медленные, как раньше. Создание сайтов-подделок, их публикация, рассылка спама через социальные сети – все это уже давно автоматизировано. Пока новая фишинг-страница дойдет до полной базы, а затем до легкой локальной она вполне может успеть кому-то навредить. Нам нужно было научиться бороться с проблемой в условиях отсутствия точных знаний.

Защита паролей

Злоумышленники с помощью фишинга активно воруют пароли от банков, платежных систем, социальных сетей и даже админок управления сервером. Как их защитить, если браузер еще не знает, хороший или плохой сайт открыт в нем? Предупреждать при каждом вводе пароля и просить убедиться, что это именно тот самый сайт? Это не просто навязчиво, но и бесполезно в перспективе. Если пользователь 100 раз подтвердит, что перед ним настоящий сайт Сбербанка, а не поддельный, то на 101 раз он просто не станет проверять сайт, который по закону подлости обязательно окажется мошенническим.

К слову, есть распространенное заблуждение, что двухфакторная авторизация на банковских сайтах спасет от кражи денег, даже если человек попался на фишинг. Спасет, конечно, но далеко не всегда. В нашей практике мы сталкивались с примерами опасных сайтов, которые после ввода логина и пароля умели инициировать отправку СМС настоящим банком. Код из СМС пользователь вводил на уже открытой фишинг-странице, и злоумышленники использовали его, получая полный доступ к личному кабинету. Но мы отвлеклись.

Изначально идея была достаточно проста. Нужно присматривать за паролями, уже сохраненными в браузере. Если пользователь вводит пароль на сайте, который явно не совпадает с сайтом из менеджера паролей в браузере, то нужно его остановить и предупредить. Проблема в том, что встроенным менеджером паролей пользуются далеко не все. Даже простые пользователи, которые никогда не слышали о LastPass, KeePass или 1Password, не спешат сохранять свои пароли, нередко предпочитая вводить их по памяти или из блокнота (бумажного, а не из Windows). Причем именно эта категория пользователей наиболее уязвима перед фишингом, а значит, такое простое решение не подходило.

Использовать уже сохраненные пароли не было смысла, но вместо отказа от всей идеи мы научили Браузер самостоятельно запоминать хэши вводимых паролей. Почему хэши? Потому что их вполне достаточно для сравнения паролей, к тому же хранить хэши все же безопаснее. Конечно же, мы дали опцию отключить функцию для тех, кто и хэшам не доверяет. Итак, если пользователь хотя бы раз вошел, например, на настоящий Альфа-Банк, то Браузер предупреждал его при попытке ввода пароля на фишинговых копиях. Казалось бы, можно было идти пить шампанское, но не все так просто.

Память пользователей не подчиняется закону Мура, поэтому многие предпочитают придумать один пароль на все сайты. Это ужасно с точки зрения безопасности, но такова реальность. Если бы мы включили защиту паролей на всех пользователей для всех сайтов, то изобрели бы не только хорошую защиту от фишинга, но и отличный способ распугать аудиторию. Поэтому по умолчанию защита была включена только для наиболее популярных среди мошенников сайтов. Для любого другого ее можно включить вручную.

Эта функция была внедрена примерно год назад, и все это время она не только защищает от фишинга, но и привлекает внимание людей к теме безопасности паролей. Вот только пароли – это не единственный вид конфиденциальных данных, которые любят воровать.

Защита карт

Чтобы украсть деньги, не обязательно воровать пароли от онлайн-банков и продумывать логику с обходом двухфакторной авторизации. Можно просто выкрасть данные банковской карты. Про необязательный 3-D Secure вспоминать тоже не стоит – пользователь и CVV-код не забудет ввести на фишинг-странице. После кражи данных карты остается только придумать, как забрать оттуда деньги. Способы бывают разные. Например, кто-то продает туристам билеты с 50% скидкой, по факту покупая их с украденной карты по полной стоимости. С переменным успехом подобные операции удается вовремя оспорить через свой банк, но лучше до этого не доводить и защищать данные своей банковской карты.

В отличие от защиты паролей, где можно было однозначно контролировать пары «пароль-сайт», банковские карты могут использоваться где угодно. Мы можем контролировать крупные площадки, но длинный хвост онлайн-магазинов все равно не покроем. Да и что вообще значит «контролировать»? Не давать вводить номер карты? Если предупреждать, то о чем? Осознав, что вряд ли на уровне Браузера можно сделать однозначный вывод о плохих намерениях сайта, мы взглянули на ситуацию под другим углом – с точки зрения шифрования.

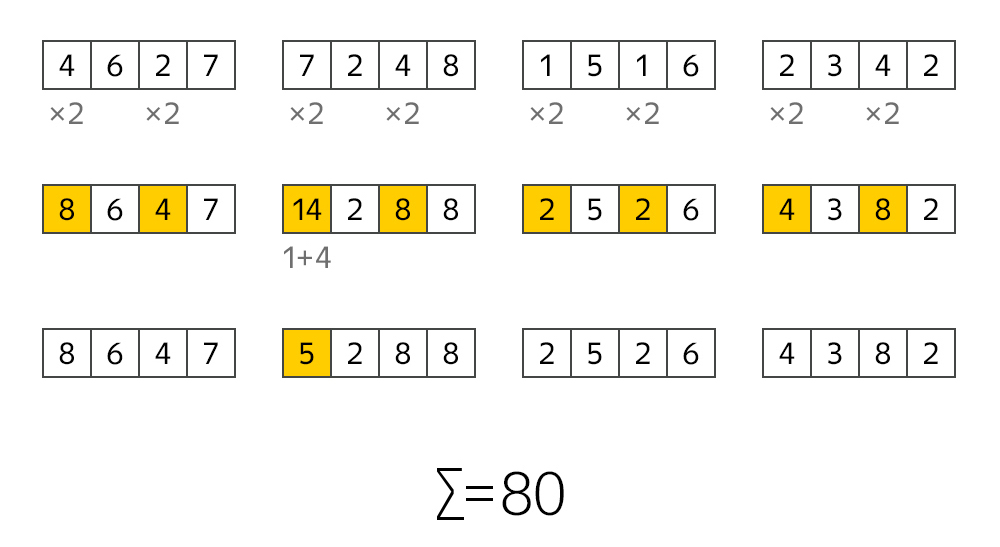

Думаю, многие знают, что последняя цифра в номере карты нужна для проверки корректности всего номера. А саму проверку можно легко провести с помощью алгоритма Луна. Он достаточно простой. В каждой паре цифр номера карты первое число умножаем на 2. Если после умножения число становится больше 9, то нужно сложить составные цифры. А затем все сложить. Если итоговая сумма кратна 10, то перед нами номер банковской карты. С вероятностью ошибки в 10%.

Алгоритм Луна снижает вероятность ложного срабатывания в разы. Но существует дешевый способ снизить ошибку еще немного – контролировать первые цифры в номере. Именно в начале номера закодирована платежная система, поддерживающая карту. Если в начале стоит цифра 4, то это VISA. Что-то из диапазона 51-55 – это MasterCard. 34-37 – это American Express. Аналогично для некоторых других систем. Вероятность ошибки, конечно же, всегда остается, но уже на допустимом уровне.

Мы научили Браузер распознавать ввод определенного количества цифр (от 15 до 19), проверять их по алгоритму Луна и на соответствие кодам известных платежных систем. И все это работает полностью локально – номер карты Браузер никуда не отправляет и не хранит. Если все условия выполняются, то пользователь видит такое предупреждение:

Вся наша вышеописанная защита вертится вокруг наличия SSL-сертификата. Это обоснованно, потому что пользователи в массе своей еще не привыкли обращать внимание на замочек в адресной строке, и у фишеров нет мотивации использовать сертификаты. Но постепенно все меняется. Установить бесплатный сертификат от того же Let's Encrypt уже не проблема. А значит, рано или поздно мы вновь вернемся к ситуации, когда защищать как-то надо, но данных на клиенте недостаточно. И чтобы не проиграть фишинг-сайтам в будущем, готовиться мы начали уже сейчас.

Машинное обучение

Яндекс применяет машинное обучение не первый год. Наши технологии используются не только внутри компании (Поиск, Музыка, Маркет, Дзен), но и доступны для внешних заказчиков через Yandex Data Factory. Именно машинное обучение позволяет компьютеру демонстрировать поведение, которое в него не было явно заложено. И для нашей задачи – предупреждать пользователей при оплате на подозрительных сайтах – подходит идеально.

Чтобы обучить машину искать подозрительные сайты, мы должны показать ей примеры заведомо плохих сайтов. С этим у нас нет проблем – спасибо технологии Safe Browsing. С другой стороны, мы указываем ей уже упомянутые выше характеристики (факторы), на которые стоит обращать внимание. А уже дальше наш метод машинного обучения Матрикснет учится выводить закономерности и строить формулы, которым можно было бы скормить адрес сайта, а на выходе получить вердикт. Максимально упрощенно это выглядит так:

Среди всех факторов один хотелось бы выделить особенно. Обычные пользователи, которые чаще других становятся жертвами фишинга, ориентируются в первую очередь на внешний вид сайта и далеко не всегда смотрят на его адрес, замочек и прочие детали. Злоумышленники этим и пользуются. Отличительная черта большинства фишинг-сайтов – это копирование оформления популярных ресурсов. Поэтому с помощью технологии компьютерного зрения мы научили машину сравнивать внешний вид страниц с образцами популярных сайтов. Если она находит совпадение, то это сильный сигнал о возможной угрозе.

Результаты работы машинного обучения и компьютерного зрения доступны пользователям Яндекс.Браузера, начиная с версии 16.9.1. Если пользователь вводит на сайте номер карты, то на сервер уходит запрос с указанием страницы. Если есть риск, то пользователь видит предупреждение.

Может показаться странным, что мы показываем именно предупреждение и только в ответ на ввод карты, а не используем сразу при загрузке полноэкранную блокировку. Причина в том, что машина обучается выявлять сайты, на которых есть риск потери денег, и блокировать доступ ко всей информации было бы неправильно. К тому же вероятность ложноположительных вердиктов никогда не равна нулю.

Если вы дочитали до конца, то уже знаете, что с фишингом можно (и нужно) бороться с помощью совершенно разных технологий. К сожалению, далеко не все зависит только от них. Знания и опыт самих пользователей во многом определяют их уязвимость перед злоумышленниками. Но мы верим, что если привлекать внимание к проблеме, рассказывать об угрозах на уровне предупреждений, объяснять средствами Браузера, почему важно использовать разные пароли и не стоит вводить номера карт на сайтах без шифрования, то в конечном счете люди начнут с большей осторожностью относиться к своей работе в сети.

Автор статьи

Читайте также: