Как открыть банкомат без ключа сбербанка

Обновлено: 04.05.2024

За прошлый год в России грабители атаковали 4 тыс. банкоматов. Потери банков от таких атак, по оценке компании «Информзащита», составили от 2,5 млрд рублей до 7 млрд. В этом году, полагают эксперты, количество атак вырастет до 5 тыс, соответственно увеличатся и потери, пишут «Известия». При этом тратить больше на охрану устройств банки не планируют. Напротив, с января по июнь этого года они израсходовали на 9% меньше, чем год назад.

Каким образом преступники работают с банкоматами, и почему пресечь этот вид грабежей до сих пор не удается во всем мире (в Европе за 2016 год пострадали более 26,5 тыс. устройств), разбирался «МИР 24».

Уничтожить банкомат

Все атаки делятся на физические и логические, причем в России девять из десяти нападений носили именно физический характер. Самый простой и доступный способ - это взломать дверь помещения, вырвать банкомат из стены с помощью автомобиля, погрузить его в кузов и увезти, после чего вскрыть уже в безопасном месте. Причем в таком, где полиция не сможет отследить устройство по установленному внутри GPS-маячку. Так, например, в сентябре шестеро неизвестных похитили банкомат, в котором находилось около 3,6 млн рублей, из торгового центра в Новой Москве.

Как вариант, в отдельных моделях банкоматов преступники крепят трос к окну выдачи купюр и, если оно встроено в сейф, отрывают крышку сейфа, после чего уезжают уже с деньгами.

![[object Object],[object Object]](https://mir24.tv/uploaded/images/2017/October/640408ddcf1b5dca5e0f6b3c0e70d0f1.jpg)

Все следующие способы технически сложнее. Например, распотрошить банкомат на месте без специальных навыков невозможно. Однажды полиция раскрыла преступление по горячим следам и нашла преступников, укравших банкомат. Оказалось, что на вскрытие сейфа, установленного внутри, с помощью болгарки им не хватило 16 часов. Если же пользоваться газоплазменной или плазменной резкой, то, во-первых, сработает сигнализация (повышение температуры) и приедет ЧОП, а во-вторых, в сейфе может быть слой бетона.

Фото: Невар Виталий, ТАСС

Хотя в 2010 году московским правоохранителям с большим трудом удалось задержать банду злоумышленников, которые вскрывали банкоматы буквально как консервные банки - на это у них уходило меньше минуты.

Разумеется, банкомат можно и взорвать. Однако после взрывчатки злоумышленники нередко уходят ни с чем. Стоит немного не рассчитать, и либо устройство стоит целое и невредимое, либо от денег остаются одни клочки.

Продвинутым вариантом такого способа стал взрыв с помощью газа, который закачивают внутрь сейфа, например, через отверстие для выдачи купюр. Тогда температура не повышается, а взрыв вышибает дверь сейфа.

Самой главной опасностью для преступников при вскрытии устройства на месте остаются датчики. Это и термодатчики, и датчики вибрации, и газоанализаторы, и сигнализация на повреждение различных деталей банкомата. Если что-нибудь сработает в начале вскрытия, то злоумышленника возьмут «тепленьким».

Договориться с банкоматом

Еще одним способом, получающим все большее распространение, является Drilled Box, нечто среднее между физической и логической атакой. Преступники сверлят банкомат в известном им месте, подключаются к центру управления и взламывают уже его. Подконтрольное устройство самостоятельно, без пыли и шума, отдает преступникам все имеющиеся в нем деньги. Для исправления уязвимости необходимо, например, усилить защиту в месте, где делается отверстие, но обновление парка банкоматов - дело небыстрое.

Небольшие суммы злоумышленники крадут с помощью так называемого кэш-трэппинга. Главный принцип - нарушить работу шаттера, механизма, выдающего деньги. В этом случае владелец карты пытается снять деньги, но купюры застревают, и операция отменяется. Он видит надпись, что операция прервана, и идет в другое место. Списание денег с его карты не происходит. А мошенники, когда жертва покинула место, подходят и достают купюры.

Иногда в кэш-трэппинге используется украденная или скомпрометированная карта. Имея такую карту, сначала преступники устанавливают шаттер, а затем снимают денег столько, сколько успеют. На всякий случай поясним, что как способ «заработать» на своей карточке это не сработает, потому что банки всегда получают информацию о подобных операциях. И если снять деньги еще получится, то вот избежать ответственности - вряд ли.

Украсть карту

Скопировать карту и подобрать пин-код - технически сложный, но в то же время и безопасный для злоумышленника способ. На картоприемник или кардридер на входной двери в зону обслуживания устанавливают так называемый скиммер - устройство со считывающей магнитной головкой. Информацию о картах он либо накапливает, либо передает по радиоканалу. В них также нередко установлена видеокамера, позволяющая увидеть пин-код.

Отметим, что скиммеры, если быть готовым, заметить не так сложно - сами устройства достаточно велики. Однако в последнее время преступники все чащи применяют усовершенствованный метод - шимминг. В нем используется тонкая и гибкая прокладка, которая вставляется к картоприемник и не мешает введению в них носителей.

Заметить такие устройства обычным людям невозможно. Но есть у способа и минусы. Во-первых, это по-настоящему дорогая и сложная технология. Во-вторых, пин-код все равно приходится как-то узнавать. То есть в ход идут накладки на клавиатуру или видеокамеры, которые распознать уже возможно.

После получения секретной информации мошенники изготавливают поддельные карты и снимают с них деньги. Как правило, это происходит в другой стране, чтобы избежать ответственности.

Менее распространенным, хотя и крайне оригинальным способом, является установка поддельных банкоматов. Граждане пытаются воспользоваться ими, видят ошибку и идут к другому банкомату, не догадываясь, что только что раскрыли свою банковскую карту.

Напомним, никакое копирование не грозит тем, кто использует карты с чипом. Считать информацию с него пока невозможно, по крайней мере, о таких случаях информации нет.

Компьютерный взлом

Как и во всем деле компьютерной безопасности серьезной проблемой остаются хакеры, которые получают доступ как к банкоматам, так и к устройствам, находящимся в одной сети с ними.

Например, в феврале 2015 года стало известно об атаке на 30 банков, потерявших в совокупности до $1 млрд. К специалистам пострадавшие обратились после того, как заметили, что банкоматы начали выдавать купюры просто так, без каких-либо действий со стороны. Как оказалось, хакеры взломали компьютеры сотрудников банка с помощью электронных писем с приложениями, затем через локальную сеть отдавали команды банкоматам.

![[object Object],[object Object]](https://mir24.tv/uploaded/images/2017/October/73166273f3220596c4a33d0a1f9054ab.jpg)

Но это крупные мошенничества. А если вернуться на землю, то в случае ненадлежащей защиты хакеры могут получить контроль над банкоматом даже через обычный сетевой порт, доступ к которому находится снаружи банкомата. Подключив устройство к поддельному процессинговому центру, злоумышленник сможет вставлять любую карту, вводить любой пин-код и снимать все имеющиеся в банкомате деньги.

Фото: Алан Кациев, МТРК «Мир»

Однако можно пойти дальше: каждый банкомат с помощью вируса можно превратить в скиммер. Зараженная машина активируется после ввода специального пин-кода на специальной карточке, а затем, чтобы замести следы, следующий код уничтожает все следы работы зловреда. Данные всех использованных карт попадают к мошенникам

Каждый такой случай - это серьезнейший прокол в сфере безопасности, и большинство банков стараются предотвратить эти эпизоды заранее. Но до полноценного обновления сети банкоматов, как уже говорилось, все-таки далеко. Где-то может быть не сегментирована банковская сеть, где-то в банкомате не предусмотрена аутентификация при обмене данными, где-то не настроены белые списки приложений, которые разрешено запускать.

Почему это работает

В первую очередь потому, что траты банков на полноценную защиту, как оказывается, пока меньше, чем возможные потери. И вероятно, полностью избавиться от такого вида преступлений не получится никогда.

Большая сеть банкоматов является преимуществом для клиентов, поэтому банки зачастую устанавливают их в местах, не слишком безопасных. Или же экономят на сигнализации, надеясь на постороннюю охрану, обойти которую иногда несложно. В конце концов, иногда охрана - это просто один работник ЧОПа, на которого можно напасть и обезвредить. Нередки и случаи, когда преступники вламываются в отделения банка. Это происходит потому, что руководство закупает туда менее укрепленные устройства и этим приманивает преступников.

Надежной защитой были бы специальные кассеты с краской внутри сейфа, которые делают бессмысленным его вскрытие. Ведь испачканные деньги все равно не получится использовать или обменять. Однако это слишком дорого, и такие кассеты повсеместно используются только в инкассаторских машинах при перевозке крупных сумм денег.

“Лаборатория Касперского” расследует разные способы взлома банкоматов: с помощью удаленно контролируемого зловреда, а также с использованием Bluetooth-клавиатуры и дрели.

Вы, наверное, обращали внимание, что нам очень нравятся банкоматы. Сами мы их, конечно, не взламываем, за исключением наших собственных тестовых семплов, но, если это делает кто-то другой, с радостью беремся это расследовать. На SAS 2017, главной конференции года по кибербезопасности, специалисты «Лаборатории Касперского» Сергей Голованов и Игорь Суменков рассказали о трех интересных способах взломать банкомат.

ATMitch, вредоносное ПО с удаленным управлением

Итак, банкомат был пуст. Осмотрев машину, служба безопасности банка не нашла ни вредоносных программ, ни странных отпечатков пальцев, ни следов физического взлома или подключения каких-либо сторонних устройств, способных взять банкомат под контроль. Денег никто тоже не нашел.

Однако кое-что сотрудники банка все-таки обнаружили — текстовый файл kl.txt. Они предположили, что «kl» может быть как-то связано с KL, то есть с «Лабораторией Касперского», и обратились к нам с этим вопросом. Вот так мы и начали расследовать этот случай.

Получив данные из того самого log.txt, наши исследователи смогли сформулировать правило для YARA, инструмента для исследования вредоносных программ. Попросту говоря, они задали поисковый запрос для базы вредоносных файлов и стали ждать. Спустя день поиски принесли плоды: был обнаружен файл tv.dll, который успел всплыть аж дважды — в России и Казахстане. Этой ниточки хватило, чтобы распутать весь узел.

Тщательно исследовав DLL-файл, наши специалисты смогли понять, как проводилась атака, и даже воспроизвели ее на специальном банкомате, установленном в нашей лаборатории. И все получилось: тестируемый банкомат послушно выдал им загруженные в него банкноты.

ATMitch в деле

Атака началась с того, что преступники проникли на сервер банка, использовав для этого давно известную, но незакрытую уязвимость (мы, помнится, уже говорили, что обновлять программное обеспечение нужно, важно и полезно, — вот вам яркий пример).

Мошенники использовали открытый код и общедоступные программы, чтобы инфицировать банковские компьютеры. Однако зловред у них получился очень хитрый: он хранил свои данные в оперативной памяти системы, а не на жестком диске, так что для защитных решений он оставался незаметным. Более того, после перезагрузки исчезали какие-либо следы заражения.

Взяв под контроль компьютеры в банке, зловред подключается к командному серверу и позволяет мошенникам удаленно загрузить вредоносное ПО прямо в систему банкоматов.

Так ATMitch добирается собственно до банкомата. Благодаря настроенному туннелю от командного сервера в банк это все выглядит как вполне легитимное обновление ПО, так что ни одно средство защиты не поднимает тревогу. Попав внутрь, ATMitch отправляется на поиски файла по имени command.txt. В нем содержатся односимвольные команды, которые используются для управления банкоматом. Например, «О» означает «Открыть лоток для выдачи наличных».

Обнаружив файл, ATMitch первым делом интересуется, сколько денег есть в банкомате, а затем просит машину выдать определенное количество купюр. К этому моменту возле банкомата как раз оказывается сообщник преступников, который забирает наличные и исчезает как ни в чем не бывало.

Преступники постарались замести все следы, поэтому специалисты банка не нашли никаких сторонних исполняемых файлов на жестком диске ограбленного банкомата. После извлечения денег ATMitch стер даже файл command.txt.

Bl@ckb0x_m@g1k: простой, но очень эффективный трюк

Эта история покороче. Все началось с еще одного звонка из банка. Классическая тупиковая ситуация: пустые логи, никаких подозрительных файлов на жестком диске, более того, мошенник даже заклеил объектив камеры наблюдения. Ну как отказаться от такого дела?

Мы попросили представителей банка доставить банкомат в наш офис. Разобрав его, мы обнаружили (что бы вы думали?) подключенный к USB-хабу банкомата Bluetooth-адаптер. А на жестком диске нашлись драйверы для Bluetooth-клавиатуры.

Этого хватило, чтобы реконструировать всю схему. Итак, сначала мошенник подключил Bluetooth-адаптер к банкомату, а потом подождал три месяца, чтобы логи очистились (они хранятся как раз столько времени). Затем преступник вернулся, заклеил камеру наблюдения, достал Bluetooth-клавиатуру, подключил ее и перезагрузил устройство в режим обслуживания. Так он смог запустить сервисную команду по опустошению кассет с деньгами. Вот, собственно, и вся история номер два.

Дрель. Самая настоящая электродрель

Удаленный взлом и подключение Bluetooth-клавиатуры — это даже в какой-то степени изящно, но бывают и куда более прямолинейные способы.

Эта история началась с еще одного обращения от банка: преступники взломали банкомат, оставив после себя идеально круглое отверстие диаметром около 4 сантиметров, прямо рядом с клавиатурой, с которой вводят PIN-код. Вы, скорее всего, думаете, что банкоматы сделаны из толстенной стали, но некоторые части пластиковые, и их довольно легко просверлить. Других улик специалисты банка не нашли.

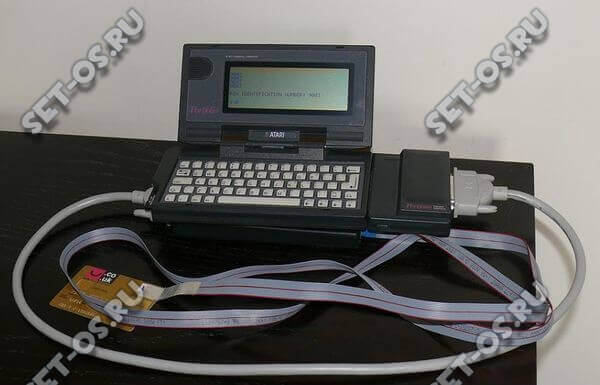

Затем последовало несколько похожих происшествий в России и Европе, разве что отверстия были не такими круглыми. В конце концов полиция поймала подозреваемого, вооруженного ноутбуком и набором проводов.

Наши специалисты разобрали банкомат, установленный в тестовой лаборатории, чтобы понять, что же искали преступники рядом с клавиатурой. Там нашелся 10-контактный коннектор, подключенный к шине, которая связывала между собой практически все компоненты банкомата, от компьютера до кассет с купюрами.

Кроме того, в банкомате использовалось очень слабое шифрование, которое можно было без особого труда взломать. Итак, еще раз вкратце описываем ситуацию: шифрования практически нет, так что в командах разобраться не проблема; подключившись к любой части банкомата, можно управлять всеми его компонентами, между которыми нет никакой системы авторизации, так что любую часть можно заменить незаметно для всех остальных. Звучит ну очень безопасно, правда?

Потратив целых $15 и сколько-то времени, мы сделали простую микросхему, с помощью которой можно было управлять банкоматом. Подключив ее к последовательной шине, мы заставили тестируемый банкомат выдать нам фальшивые деньги, которые использовали в тестовых целях. Похоже, преступники проделали тот же трюк, только в их случае банкомат был заряжен настоящими деньгами, а вместо микросхемы они использовали ноутбук.

Мы сообщили об обнаруженной уязвимости в банк. К сожалению, как объяснил Игорь Суменков, банкоматы нельзя обновить удаленно — нужно менять «железо», то есть технический специалист должен добраться до каждого банкомата и сколько-то с ним повозиться. А банкоматов очень, очень много…

Банкоматы ломают. И что?

Сформулируем краткую мораль всех трех историй.

1. Идете снимать зарплату? Оставьте свою дрель и Bluetooth-клавиатуру дома, а то сотрудники банка могут неправильно вас понять. Эй, мы пошутили, но дрель все равно положите!

2. Если вы не сотрудник банка, ни одна из этих угроз не должна вас беспокоить. Это проблемы банка, а не его клиентов.

3. А вот если вы работаете в банке и можете как-то повлиять на уровень безопасности банкоматной сети, вам есть о чем подумать. Все решения «Лаборатории Касперского» распознают ATMitch — с этим мы вам легко поможем. Но вот антидрелевые металлические щиты мы не делаем. С другой стороны, для решения этой проблемы хватит и системы видеонаблюдения.

Всем привет! Сегодня я хочу рассказать об одном виде мошенничества, которое хоть и не часто, но тем не менее встречается — взлом банкомата. Тут Вы резонно можете спросить — а при чём тут обычный обыватель? Ведь и само устройство и деньги внутреннего — это собственность банка!

Так, да не так. Один из способов подразумевает кражу пользовательских данных и использование их в преступных целях. В частности — для обналичивание средств, хранящихся на счёте жертвы.

Заранее хочу оговориться, что это не статья из разряда «как взломать банкомат для чайников». Это информация о том, как обычному человеку не стать жертвой злоумышленников.

Для начала давайте разберёмся что такое Банкомат — это специальный аппаратно-программный комплекс, предназначенный для работы с банковскими картами, выдачи и приёма наличных средства, а так же для проведения безналичных платежей.

Рассмотрим подробнее из каких модулей он состоит:

Устройство банкомата

За крепким стальным корпусом такого аппарата скрывается обычный компьютер , который связан с сетью своего банка посредством кабельного (ADSL, Ethernet) или беспроводного доступа (WiFi, 3G/4G). Кстати, для обмена данными как правило используются каналы связи всего по 64-128 КБит/сек.

Вся наличность находится в специальном бронированном модуле, который называют сейф. Доступ к нему имею инкассаторы, которые занимаются заменой денежных кассет.

Наличные деньги выдаются через специальное устройство — Диспенсер, который соединён с сейфом. Он разблокирует кассеты, перемещает деньги, выдаёт купюры клиенту и отбраковывает повреждённые при их обнаружении, помещая их в кассету с браком.

Выдаёт наличность клиенту специальный механизм, отвечающий выдачу денег — шаттер.

За получение информации с банковской карты отвечает Картридер — считыватель карт. Он отлично умеет снимать информацию как с обычной магнитной полосы, так и с EMV-чипа, который идёт на современных кредитках и дебетках.

Для вывода информации пользователю используется дисплей . На последних моделях он уже идёт сенсорный. В противном случае, рядом с экраном будут находится кнопки управления.

Цифровая клавиатура банкомата, через которую пользователю вводит pin-код, а так же указывает сумму, номер счёта и т.п. называется Пинпад. У неё два режима работы:

— защищенный, в котором вводится ПИН-код и передается в шифрованном виде в компьютер.

— открытый, используется для ввода суммы денег, номера счёта, телефона и т.п.

Так же, в целях безопасности, противодействия взлому банкомата и мошеннических действий с ним, внутри установлена система видео-наблюдения, имеющая минимум одну видеокамеру. в более продвинутых аппаратах видеокамер несколько. Они используются для видеофиксации приёма и выдачи денег прямо рядом с купюроприёмником и устройством выдачи купюр.

Ну и не стоит забывать про принтер , печатающий чеки. Он представляет собой наименьший интерес для взломщиков.

Программный комплекс банкомата называется XFS-менеджер. Он отвечает за слаженную работу всех его устройств. Стандарт XFS разработан в Microsoft. Самое интересное, что наиболее адекватно он работает на старой доброй Windows XP. Именно поэтому львиная доля банкоматов до сих пор используют именно эту ОС.

Ну вот, с внутренним устройством разобрались — теперь давайте посмотрим на самые популярные способы как взломать банкомат, которыми пользуются злоумышленники.

1. Физическое повреждение или поломка банкомата

Это самый простой в техническом плане способ. Не нужно никаких дополнительных хитрых устройств, компьютеров, программ и обученных специалистов — только грубая сила. Но это не значит, что тут всё очень легко. Во-первых, понадобится специализированный инструмент — болгарка, гидравлический ножницы или автоген. Некоторые злоумышленники пытаются справится с помощью лома и кувалды, но, как правило, эти попытки не венчаются успехом, так как стенки и дверь сейфа бронированные и тут нужно что-то посерьёзнее. Известны случаи, когда внутренний сейф вскрывали с помощью взрывчатки, но это скорее по глупости — большинство купюр при этом сгорает от огня. С 2013 года в Америке придумали ещё одну хитрость, позволяющую вскрыть банкомат не повредив деньги — газовые взрывчатые устройства. Но до России, слава Богу, всё это не докатилось.

Кстати, как показывает статистика, большинство взломов банковских терминалов заканчивается неудачей для преступников и значительным ущербом для банка из-за значительных повреждений устройства.

2. Использование аппаратных уязвимостей

Здесь вся суть кроется в поиске уязвимостей, которые производитель банкомата допустил в конструкции своих изделий, либо в комплектующих, использованных в производстве.

Самый популярный на сегодня вариант называется кеш-трэппинг . Суть его заключается в том, чтобы различными способами повредить механизм выдачи денег так, чтобы он не мог ни выдать купюры, ни вернуть их обратно в кассеты. Клиент пытается снять деньги, но у него это не получается. Он получает карточку и уходит. Наличные как бы возвращаются назад в терминал, но по факту остаются в шаттере и злоумышленникам остаётся только извлечь их оттуда.

Ещё один, относительно свежий способ открыли совсем недавно. Называется он Drilled Box . Тут используется чисто конструктивная особенность определённых моделей одной марки банкоматов. В корпусе просверливается отверстие для подключения специальной шины, через которую деньги благополучно покидают сейф.

3. Скимминг

Это сложный в техническом плане, да и в самой реализации способ, но он имеет место быть. Сложен он тем, что на банкомат Сбербанка или другого банка надо прикрепить каким-то образом устройство для считывания карты (скиммер), которое считает код карты, а так же цифровую клавиатуру (пинбокс) или видеокамеру чтобы увести пин-код. После этого изготавливается дубликат карты и со счёта клиента средства уходят далеко и надолго.

4. Программный взлом

Это самый технически продвинутый способ, которым занимаются уже профессионалы в сфере взлома банкоматов, так как подразумевает наличие у преступников продвинутых знаний о протоколах передачи данных и техническом устройстве аппарата. Как правило чаще всего смысл действий заключается в перехвате данные, которые передаются между терминалом и сервером банка. Злоумышленники «вклиниваются» в канал связи и ставят анализатор пакетов, с помощью которого пытаются перехватить передаваемые пакеты.

На старых моделях, где ещё используются COM-порты, возможен ещё один вариант взлома, который подразумевает вскрытие корпуса и подключение мобильного компьютера для перехвата данных. Именно поэтому на новых девайсах уже используются только USB разъёмы.

Ещё один случай — использование ошибок при разработке программного обеспечения. Так, например, в 2014 году был ряд случаев, когда удалось снять деньги с помощью ввода комбинации цифр на пинпаде. Но как в дальнейшем оказалось, злоумышленники имели доступ у внутренностям аппарата в следствие чего был загружен диск с вирусом.

P.S.: В заключение хотелось бы рассказать от нескольких курьёзных и необычных случаях. Среди таких установка поддельного банкомата, который примет карту от ничего не подозревающего человека, считает данные и вернёт назад, сообщив о какой-нибудь ошибке. А в последствии появится карта-двойник.

Несколько раз преступникам удавалось украсть сам терминал и увезти в другое место чтобы скрыть. Правда они забывают, что внутри может быть GPS-маячок, по которому их в дальнейшем и обнаружат.

Большинство банков стараются упростить потребность своих клиентов в снятии наличности или пополнения банковских карт. С этой целью они устанавливают банкоматы и терминалы во многих точках города, которые всегда привлекали внимание дельцов, желающих воспользоваться ими в свою пользу. Поэтому, стоит рассмотреть вопрос, можно ли обмануть банкомат, используя различные манипуляции с помощью подделок или банкнот «билеты банка приколов».

Существование схем обмана вызывают определенный интерес для мошенников. А учитывая, что фальшивомонетчики периодически проявляют активность, важно понимать, что делать и как распознать фальшивку.

Ошибки банкоматов

Практически все банкоматы проводят сканирование купюр по определенным защищенным частям денежной купюры. К сожалению, не все банкоматы оснащены высокоточным сканирующим устройством , позволяющим идентифицировать банкноту.

Банкоматы проверяют деньги в обычном рабочем режиме. Однако, когда вносится большая сумма денег, не всегда хватает отведенных секунд на проверку, распознать фальшивку. Это объясняет, почему банкомат берет фальшивки, а в случае с мошенничеством, зачастую речь идет о 5000 купюрах.

По сути, банкоматы подставляют собой сложное техническое устройство, которому, как и любой технике, свойственно ломаться. В некоторых случаях происходят сбои в работе, в результате чего выдается не та сумма денег, которую запросил клиент. Причинами выдачи большей суммы, чем запрашивается клиентом, могут быть:

- Программная ошибка.

- Технический сбой.

- Ошибка кассира, который производил загрузку денег.

Если клиент столкнулся с такой ситуацией, стоит обратиться в отделение банка, поскольку автоматическая система рано или поздно выявит данный инцидент. А разобравшись с ситуацией, клиенту может быть предъявлена серьезная претензия.

Целенаправленный обман?

Задаваясь вопросом, как обмануть банкомат Сбербанка и снять деньги, важно помнить об уголовной ответственности, несмотря на многочисленные видео и черные схемы. Все эти «наглядные пособия» чреваты серьезными последствиями.

В числе зафиксированных случаев умышленного обмана, можно выделить следующие:

- При необходимости разменять купюры, можно положить на счет в банкомате две банкноты, номиналом 5000 рублей. А затем снимать эти деньги частями. Два раза по 4000 рублей, а затем запросить сумму в 2000 рублей. Поэтому, при необходимости размена, не стоит обращаться в кассу, достаточно потратить несколько минут у банкомата и успешно решить свою проблему размена большой купюры на мелкие. Для решения проблемы размена обычного человека – это реальный способ получить деньги меньшего номинала. А мошенники используют фальшивые купюры, которые в течение нескольких минут становятся настоящими деньгами.

- В некоторых банкоматах, до недавнего времени работала такая схема: необходимо использовать «левую» банковскую карту Сбербанка и денежная купюра. Введя пин-код и не дожидаясь окончания операции, вставляется купюра в еще закрытый купюроприемник. Номинал не имеет значения в данном случае. Купюра вставляется до половины. Затем, необходимо нажать опцию «внести наличные». Аппарат начинает «думать». По его пониманию, банкноту попросту зажевало. Через определенное количество времени появляется надпись о сумме претензии. Вводим и подтверждаем сумму в 5000 рублей. Чек и зачисление на счет гарантированы.

- Зафиксирован случай с разрезанием купюр. Мошенник информирован о всех элементах защиты, по которым проверяется каждая поступающая банкнота в купюроприемник. Он аккуратно разрезал пятитысячные на две части и аккуратно дополнил их другими мелкими банкнотами. Такая система была реализована человеком, идеально знакомым с системой считывания элементов распознавания. Банкомат успешно принял все деньги и зачислил их на счет злоумышленника.

Способы обмана банкомата Киви

В последнее время многие люди используют Киви кошельки. А значит, привлекают интересы мошенников, которые задаются вопросами, как обмануть банкомат Киви. Схема обмана злоумышленников имеет следующий алгоритм:

- Подыскиваются терминалы, которые расположены в безлюдных местах или там, где наиболее низкая проходимость людей.

- Вбивается специальный скрипт (на клавиатуре терминала). Это специальная программа, которая направлена на ориентирование самой транзакции.

- После её установки все платежи будут проводиться не по их назначению, а перенаправляться, согласно установленной программы.

Любой пользователь, который ничего не подозревает, попросту отправит свои деньги на кошелек мошенников. Чтобы обезопасить себя, необходимо:

- Постараться не пользоваться терминалами в безлюдных местах.

- Сразу обратить внимание на внешние показатели терминала. Присутствие любого рода повреждений должны обязательно насторожить.

- Постараться выяснить название подрядной организации, которая занимается обслуживанием данного терминала и сообщить.

Массовый вброс 5000 купюр «билеты банка приколов»

Старые рабочие терминалы всегда были предметом атаки со стороны мошенников, которые находили способы обмануть банкомат. Зафиксирован случай массового вброса фальшивых пяти тысячных купюр. Это произошло по причине отсутствия у старых устройств современной системы распознавания. Данным фактором и воспользовались мошенники, провернув серьезную финансовую махинацию.

В Санкт Петербурге был зафиксирован случай, когда злоумышленники загрузили в купюроприемник 5000-е купюры из банка приколов. Все банкноты были обработаны специальным раствором. Общая сумма урона составила пять миллионов рублей. Мошенники зачислили деньги на несколько банковских карт и успели их обналичить до того, как служба безопасности обнаружила подделки.

Как банк проверяет купюры?

Если в недавнем прошлом фальшивомонетчики подделывали деньги таким образом, чтобы рядовой гражданин не заметил подделки, то теперь их интерес составляют банкоматы.

Каждая купюра имеет свои элементы распознавания. В большинстве случаев, их несколько. Система считывания направлена на следующие показатели:

- Лазерная микроперфорация.

- Защитная нить.

- Комплексность водяных знаков.

- Скрытые символы и кипп-эффекты и многие другие элементы.

Чаще подделывают пяти тысячные и тысячные купюры. Мелкие денежные купюры проще «протолкнуть» в купюроприемник, но они не приносят мошенникам серьезного «дохода». Поэтому совершенство их изобретательности охватывает банкноты высокого номинала. А поиск ответа, как и можно ли обмануть банкомат остается актуальным.

Банкомат выдал фальшивку?

К сожалению, банкоматы дают сбой. Если клиентом была получена фальшивка, нужно незамедлительно обратиться в ближайшее отделение банка. Обратившись к специалисту, следует составить претензию. В ней нужно указать следующие параметры:

- Серийный номер и номинал полученной денежной купюры.

- Адрес и место того терминала, где клиент получал деньги по своей банковской карте.

- Обязательно следует указать конкретную дату и время съема денег.

- Если деньги снимались в присутствии близких или посторонних людей, лучше указать данные о свидетелях. Так будет проще доказать правоту своих слов.

Чтобы избежать подобных инцидентов лучше снимайте деньги в банкоматах, которые находятся в отделениях банков.

Попытка обмануть банкомат или участие в подделке денежных купюр – это уголовное преступление, которое преследуется Законом и предусматривает лишение свободы. Поэтому, элементарный интерес может стать серьезным правонарушением, повлекшим непоправимые последствия.

Пройдите небольшой опрос и узнайте о 10 способах обмана банкоматов и не только их, также представлены и другие схемы.

Ох уж этот «Сбербанк», который всегда оказывается в центре различных скандалов и интриг в последнее время. На днях на просторах видеохостинга YouTube появилось крайне необычное видео, в котором один из пользователей всего за 10 секунд сумел взломать банкомат этой организации, который работает на базе операционной системы Windows XP, выпущенной на рынок более 15 лет назад. То, что видит пользователь при работе с этим устройством – это лишь графическая оболочка, под которой скрывается старая и устаревшая ОС.

Как оказалось, абсолютно любой банкомат «Сбербанка» любой желающий может взломать всего за 10 секунд, воспользовавшись особенностью операционной системы Windows XP. На видео видно, как потенциальный хакер пять раз подряд нажал на кнопку «Shift», после чего система предложила ему настроить залипание клавиш. В связи с этим россиянину удалось получить полный доступ к к банкомату, а вернее ОС, на базе которой он работает.

Извлечь деньги из банкомата таким образом нельзя, поскольку для этого используется специальная защищенная среда фирменного ПО, однако вывести любой банкомат «Сбербанка» из строя – запросто. Этого можно добиться путем удаления каких-то расширений или же отдельных файлов, которые нарушают работу всего устройства и фактически выведут его из строя до того момента, пока специалисты банка не переустановят на нем ОС.

Именно поэтому россиянин, который пользуется услугами «Сбербанка», решил выложить в сеть видеоролик, проливающий свет на то, как любой банкомат этой организации можно взломать всего за 10 секунд, получив полный доступ к операционной системе. Велика вероятность того, что таким образом хакеры и злоумышленники будут устанавливать вредоносное ПО прямо в банкоматы, за счет чего у всех людей, которые вставят в него свою банковскую карту и введут PIN-код, спишутся все денежные средства.

Автор статьи

Читайте также: